c’est

50

Collaborateurs

21

Ans

3

Bureaux

Nous sommes

Adenis, experts en technologies

ADENIS est un MSP (Managed Service Provider), hébergeur cloud et opérateur telecom spécialisé dans la transformation des infrastructures informatiques. Grâce à des solutions et des services innovants, nous répondons à l’intégralité de vos besoins en infrastructure IT pour vous aider à relever vos défis du quotidien et vous accompagner dans votre développement.

LEITMOTIV

STRATÉGIE

DÉFI

et notre enthousiasme.

VALEUR AJOUTÉE

LEITMOTIV

STRATÉGIE

DÉFI

et notre enthousiasme.

VALEUR AJOUTÉE

Nos

Nous avons gagné au fil du temps la maîtrise technique complète des quatre métiers et nous sommes devenus un vrai guichet de technologies pour nos clients

Vos exigences croissantes en matière d’infrastructure informatique interne représentent un défi majeur. Une approche pour y remédier : les services managés. De quoi s’agit-il ?

Nous agrégeons tous vos canaux de communication (voix, vision WhatsApp, SMS, chat) en une seule solution et vous boostez votre croissance

Tout simplement nous vous connectons à Internet et au meilleur de l’internet ! Il y aura un avant et un après…

Aucune concession possible, aucune confiance face au danger, nous sommes paranoïaques et nous vous protégeons

Nous avons toutes les solutions :

)

Confiez-nous votre projet ?

Adenis

Nous partageons les même enjeux, risques et volonté d’avancer. Vos défis sont les nôtres !

Nos

Data

UNE CYBERSÉCURITÉ RENFORCÉE : l’UE LANCE LE RÈGLEMENT SUR LA CYBERSOLIDARITÉ

Data

LE DARK WEB DÉMYSTIFIÉ

Data

CYBERNEWS FÉVRIER 2024

Data

Les Clés pour Choisir un Prestataire de Cybersécurité Fiable et Efficace

Data

Data

La Charte Informatique

Data

Si vous voulez garder vos salariés, laisser-les respirer !

Data

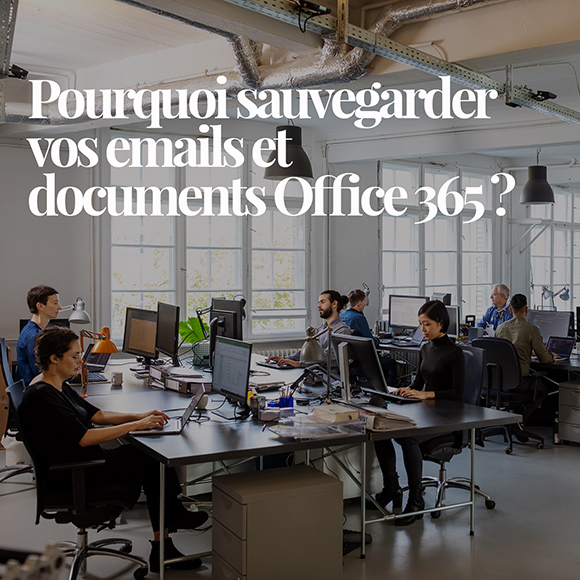

Pourquoi sauvegarder vos emails et documents Office 365 ?

Data

Notre conseil cybersécurité Misez sur vos employés !

Data

Microsoft 365 et Teams révolutionnent la téléphonie d’entreprise

Data

Microsoft 365 : pensez à maîtriser les risques !

Data

Simulation de phishing

Data

ChatGPT et la sécurité informatique

Ils

It is a long established fact that a reader will be distracted by the readable content of a page when looking at its layout.

« J’en avais assez des solutions de téléphonie classiques et administratives ! J’en avais surtout assez d’être accroché à mon téléphone fixe, coincé au bureau, et forcé de téléphoner uniquement depuis mon agence. Je voulais pouvoir passer ou recevoir mes appels depuis n’importe où. Partir en rendez- vous sans rater l’appel d’un client. Je voulais que mes clients puissent me joindre à n’importe quel moment et où que je me trouve. En d’autres termes, je voulais renforcer la mobilité et pour cela, les solutions de communications unifiées sont la seule alternative. Les communications unifiées facilitent les échanges. Appels vocaux, vidéo conférence,

Spartner est une société française qui accompagne depuis sa création en 2000 les acteurs du monde du sport dans le management de leurs projets de déplacements et d’événements, en France et à l’international.Soucieux que ses collaborateurs soient accessibles partout dans le monde, son PDG, Jérémy Botton, a choisi de faire confiance à Adenis en optant pour la solution de communications unifiées Colab.Nous l’avons rencontré pour en pa

« Le Cloud UCaaS est aujourd’hui le mode de communication le plus adapté pour les entreprises. Il facilite les échanges entre les collaborateurs et offre plusieurs applications indispensables : Les appels vocaux, la vidéo conférence avec le partage de document, la web conférence, la messagerie instantanée … Toutes ces fonctionnalités sont essentielles pour nous aujourd’hui puisque nos agents de voyage sont répartis sur 26 sites différents sur tout le territoire et doivent être en liaison permanente avec nos clients, nos fournisseurs mais aussi entre eux.D’autre part, comme beaucoup d’entreprises comme la mienne, j’ai aussi choisi une solution

« La fibre optique est la seule solution pour accompagner la montée en puissance de nos besoins en matière de communication. Qu’il s’agisse de transfert de données, de communication intra entreprise, de liaisons entre sites, ou même de communication vers le reste du monde, la fibre optique est la réponse la plus intéressante techniquement et économiquement. Aujourd’hui, tous nos sites, environ une dizaine sur Paris, sont reliés entre eux grâce au réseau Fibre Noire installé par Adenis. Avec une bande passante illimitée et des problèmes de latence réduits, Adenis a été en mesure de prendre en charge nos besoins actuels et futurs.

Alexis Ménard

Directeur des Systèmes d’Information des Editions L’Harmattan