Testez vos employés. Bloquez les cybercriminels. Sécurisez votre entreprise.

/

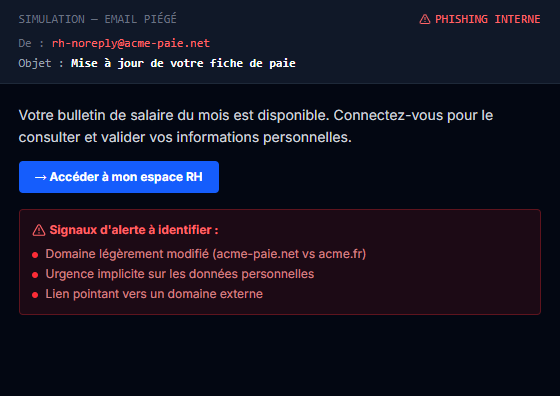

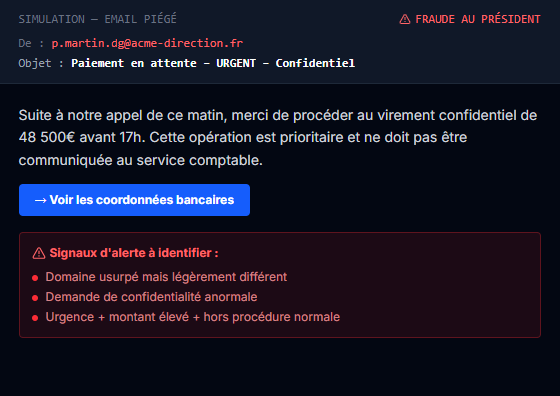

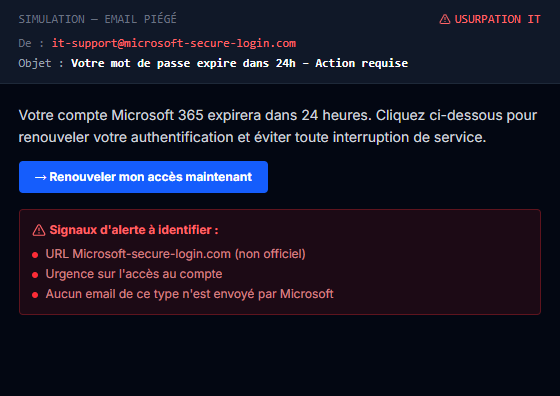

Ce scénario est l’un des plus utilisés dans les vraies campagnes de phishing. Il exploite :

Email dangereux !

Des indicateurs concrets qui prouvent l’impact réel de la sensibilisation cyber.

NIS2

Nous utilisons des cookies pour améliorer votre expérience sur notre site. En utilisant notre site, vous acceptez l'utilisation de cookies.

Manage your cookie preferences below:

Essential cookies enable basic functions and are necessary for the proper function of the website.

These cookies are needed for adding comments on this website.