L’identité numérique est le talon d’Achille de votre cybersécurité. Un seul mot de passe compromis peut suffire à infiltrer tout votre système.

Score IAM

/

Accès analysés

Les comptes à privilèges sont les plus dangereux

Sécuriser et contrôler chaque accès, sans compromis sur la productivité.

Avant

43%

0%

Connexion bloqués /mois

0

0

Avant

28

Avant

Tous

Avant

Critère

sécurité classique

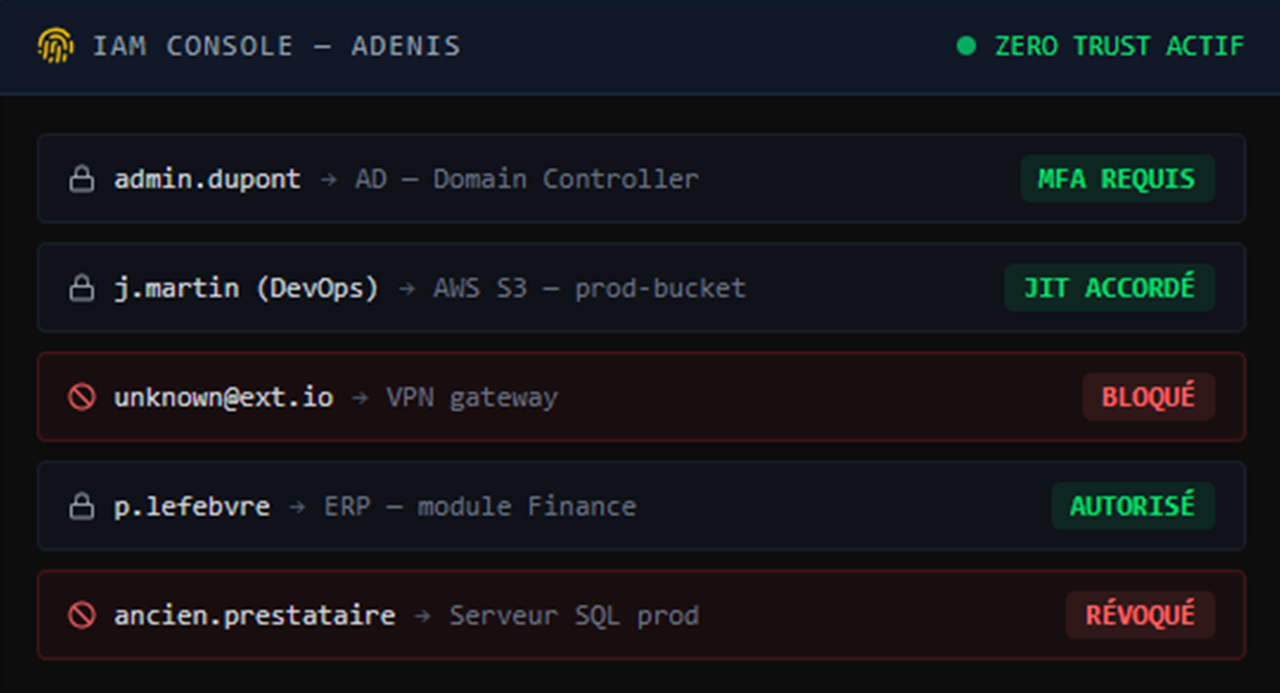

IAM ADENIS (Zero Trust)

Une protection 360° des identités et des accès, intégrée à vos outils existants.

Simulation continue, sans interruption ni impact production

des accès critiques audités et enregistrés en temps réel

Non. Notre approche repose sur l’authentification adaptative : le MFA n’est renforcé que lorsqu’un comportement anormal est détecté (nouveau pays, nouvel appareil, heure inhabituelle). Dans les conditions normales, l’expérience utilisateur est transparente et sans friction.

Nous utilisons des cookies pour améliorer votre expérience sur notre site. En utilisant notre site, vous acceptez l'utilisation de cookies.

Manage your cookie preferences below:

Essential cookies enable basic functions and are necessary for the proper function of the website.

These cookies are needed for adding comments on this website.